Certyfikat klucza publicznego to cyfrowe narzędzie, które odgrywa kluczową rolę w zapewnianiu bezpieczeństwa w internecie. Składa się z klucza publicznego, informacji o tożsamości podmiotu oraz podpisu cyfrowego wystawionego przez zaufaną trzecią stronę. Dzięki temu umożliwia bezpieczną komunikację, weryfikację tożsamości oraz ochronę danych przed nieautoryzowanym dostępem.

W dzisiejszych czasach, gdy cyberbezpieczeństwo staje się coraz ważniejsze, zrozumienie, jak działają certyfikaty klucza publicznego, jest niezbędne. Są one wykorzystywane m.in. w szyfrowaniu SSL/TLS, podpisach cyfrowych oraz zabezpieczaniu komunikacji mailowej. W tym artykule dowiesz się, jak działają, do czego służą i jak je zdobyć w sposób bezpieczny.

Kluczowe wnioski:- Certyfikat klucza publicznego zawiera klucz publiczny, dane tożsamości i podpis cyfrowy wystawiony przez zaufaną instytucję.

- Jest niezbędny do szyfrowania danych, weryfikacji tożsamości oraz zabezpieczania komunikacji online.

- Certyfikaty SSL/TLS wykorzystują klucz publiczny do ochrony połączeń na stronach internetowych.

- Certyfikaty są wydawane przez Certyfikacyjne Urzędy (CA), które potwierdzają autentyczność podmiotu.

- Właściwe zarządzanie certyfikatami klucza publicznego jest kluczowe dla uniknięcia zagrożeń bezpieczeństwa.

Czym jest certyfikat klucza publicznego i jak działa

Certyfikat klucza publicznego to cyfrowy dokument, który potwierdza tożsamość podmiotu i zawiera jego klucz publiczny. Składa się z trzech głównych elementów: klucza publicznego, danych identyfikacyjnych oraz podpisu cyfrowego wystawionego przez zaufaną instytucję. Dzięki temu umożliwia bezpieczną wymianę informacji w internecie.

Podstawowym zadaniem certyfikatu jest zapewnienie, że klucz publiczny rzeczywiście należy do określonego podmiotu. To właśnie podpis cyfrowy wystawiony przez Certyfikacyjny Urząd (CA) gwarantuje autentyczność. Bez tego mechanizmu niemożliwe byłoby zaufanie do szyfrowanej komunikacji czy podpisów elektronicznych.

Zastosowania certyfikatów klucza publicznego w praktyce

Jednym z najczęstszych zastosowań certyfikatów jest tworzenie podpisów cyfrowych. Pozwalają one na potwierdzenie autentyczności dokumentów i wiadomości. Dzięki temu można uniknąć fałszerstw i manipulacji danymi.

Innym kluczowym zastosowaniem jest szyfrowanie SSL/TLS, które chroni połączenia na stronach internetowych. Certyfikaty SSL zawierają klucz publiczny, który umożliwia przeglądarce bezpieczne nawiązanie połączenia z serwerem. To właśnie dzięki nim widzisz ikonę kłódki w pasku adresu.

Certyfikaty są również wykorzystywane do zabezpieczania komunikacji mailowej. Protokoły takie jak S/MIME wykorzystują klucze publiczne do szyfrowania wiadomości, co chroni je przed przechwyceniem. To szczególnie ważne w przypadku przesyłania poufnych danych.

Jak certyfikaty klucza publicznego chronią dane

Mechanizm działania certyfikatów opiera się na kryptografii asymetrycznej. Klucz publiczny służy do szyfrowania danych, które mogą zostać odszyfrowane tylko za pomocą odpowiadającego mu klucza prywatnego. To zapewnia, że nawet jeśli dane zostaną przechwycone, pozostaną nieczytelne.

Dodatkowo, certyfikaty zapobiegają atakom typu "man-in-the-middle". Dzięki weryfikacji tożsamości przez CA, użytkownik może mieć pewność, że łączy się z właściwym serwerem. To kluczowe dla uniknięcia wycieków danych i oszustw.

| Typ certyfikatu | Zastosowanie | Korzyści |

| SSL/TLS | Bezpieczeństwo stron internetowych | Ochrona danych przesyłanych przez przeglądarkę |

| Podpis cyfrowy | Autentyczność dokumentów | Zapobieganie fałszerstwom |

| S/MIME | Szyfrowanie poczty elektronicznej | Ochrona przed przechwyceniem wiadomości |

Czytaj więcej: Metaverse – co to jest i jak zmienia nasze życie w wirtualnym świecie

Jak uzyskać certyfikat klucza publicznego krok po kroku

Pierwszym krokiem do uzyskania certyfikatu klucza publicznego jest wybór odpowiedniego Certyfikacyjnego Urzędu (CA). Istnieje wiele instytucji oferujących certyfikaty, ale warto wybrać taką, która cieszy się zaufaniem i oferuje wsparcie techniczne. Popularne CA to np. Let's Encrypt, DigiCert czy GlobalSign.

Po wyborze CA, należy złożyć wniosek o certyfikat. Proces ten zwykle wymaga wygenerowania pary kluczy (publicznego i prywatnego) oraz przesłania żądania podpisania certyfikatu (CSR). Wniosek zawiera informacje o podmiocie, takie jak nazwa domeny lub dane organizacji.

Ostatnim etapem jest weryfikacja tożsamości przez CA. W zależności od typu certyfikatu, może to obejmować potwierdzenie własności domeny lub sprawdzenie dokumentów firmy. Po pomyślnej weryfikacji, CA wystawia certyfikat, który można zainstalować na serwerze lub urządzeniu.

Weryfikacja certyfikatu klucza publicznego: jak to działa

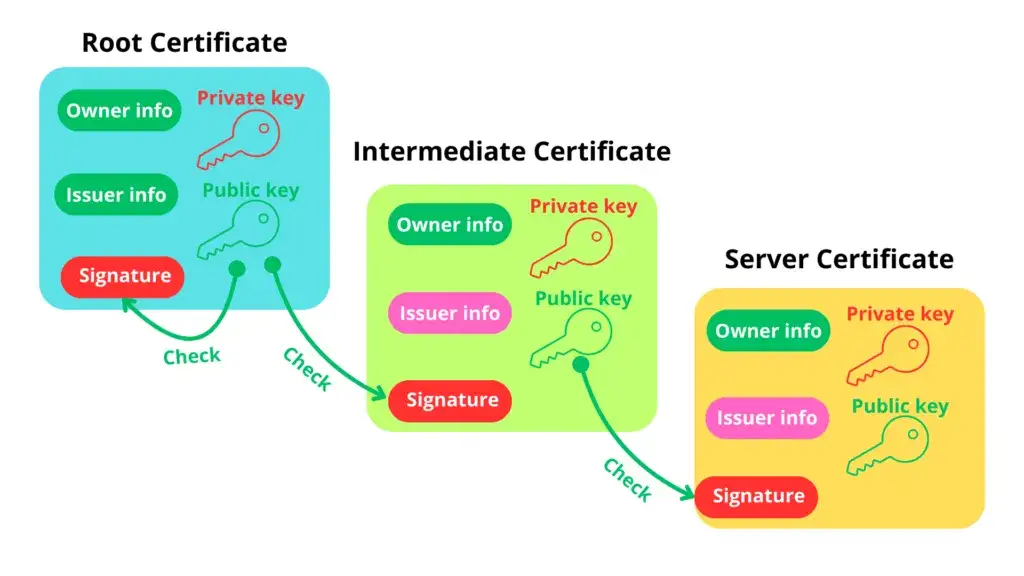

Weryfikacja certyfikatu to proces, w którym przeglądarka lub system sprawdza jego autentyczność. Kluczową rolę odgrywają tutaj Certyfikacyjne Urzędy (CA), które potwierdzają, że certyfikat został wystawiony przez zaufaną instytucję. To właśnie ich podpis cyfrowy gwarantuje wiarygodność.

Systemy operacyjne i przeglądarki mają wbudowane listy zaufanych CA. Jeśli certyfikat został wystawiony przez instytucję z tej listy, jest automatycznie uznawany za ważny. W przeciwnym razie użytkownik otrzymuje ostrzeżenie o potencjalnym zagrożeniu.

Najczęstsze błędy przy korzystaniu z certyfikatów klucza publicznego

Jednym z najczęstszych błędów jest korzystanie z przeterminowanych certyfikatów. Certyfikaty mają ograniczony okres ważności, zwykle od kilku miesięcy do kilku lat. Używanie wygasłego certyfikatu może prowadzić do błędów w działaniu strony lub utraty zaufania użytkowników.

Innym problemem jest nieprawidłowa konfiguracja certyfikatu na serwerze. Błędy w instalacji mogą uniemożliwić nawiązanie bezpiecznego połączenia. Dlatego warto regularnie sprawdzać poprawność konfiguracji i aktualizować certyfikaty przed ich wygaśnięciem.

- Nieaktualne certyfikaty – zawsze sprawdzaj datę ważności.

- Błędy w konfiguracji – upewnij się, że certyfikat jest poprawnie zainstalowany.

- Niewłaściwy wybór CA – wybieraj tylko zaufane instytucje.

- Brak kopii zapasowych – przechowuj kopie certyfikatów w bezpiecznym miejscu.

Dlaczego właściwe zarządzanie certyfikatami jest kluczowe

W artykule podkreśliliśmy, że certyfikat klucza publicznego to fundament bezpieczeństwa cyfrowego, ale jego skuteczność zależy od prawidłowego zarządzania. Przedstawiliśmy kroki, które należy podjąć, aby uzyskać certyfikat, od wyboru zaufanego Certyfikacyjnego Urzędu (CA) po proces weryfikacji tożsamości. Bez tych działań certyfikat traci swoją wartość.

Zwracamy również uwagę na najczęstsze błędy, takie jak korzystanie z przeterminowanych certyfikatów czy nieprawidłowa konfiguracja. Te błędy mogą prowadzić do poważnych konsekwencji, w tym utraty zaufania użytkowników i luk w bezpieczeństwie. Dlatego regularne monitorowanie i aktualizacja certyfikatów są niezbędne.

Podsumowując, właściwe zarządzanie certyfikatami to nie tylko kwestia techniczna, ale również strategiczna. Dzięki odpowiednim praktykom można uniknąć zagrożeń i zapewnić ciągłość bezpiecznej komunikacji w internecie.